Pohjois-Korean hakkerointiryhmät Kimsuky ja Lasarus on tehostanut kyberoperaatioitaan kehittämällä uusia, kehittyneitä etäkäyttötyökaluja takaportin luomiseen. Uudet variantit — HttpTroy ja SOKKEAKAUKKU — osoittaa, kuinka nämä valtion tukemat toimijat jatkavat menetelmiensä hiomista välttääkseen havaitsemisen ja ylläpitääkseen pitkäaikaista pääsyä vaarantuneisiin järjestelmiin.

Uhkatietotutkijat ovat tunnistaneet kaksi erillistä työkalua: Kimsukyn uuden HttpTroy-takaovi ja Lazarus-ryhmän päivitetty BLINDINGCAN-variantti. Molemmat edustavat Pohjois-Korean kyberarsenaalin seuraavaa askelta, ja niitä käytetään kohdennettuihin hyökkäyksiin strategisia kohteita vastaan useissa maissa.

Kimsuky-kampanja: sosiaalinen manipulointi ja HttpTroy

Operaatio alkaen Kimsuky kohdisti hyökkäyksen tiettyyn uhriin Etelä-Koreassa väärennetyn liiketoimintaviestinnän avulla. Hyökkäysketju alkoi ZIP-arkistosta, joka teeskenteli olevansa VPN-lasku. Kun tiedosto avattiin, se käynnisti haitallisten prosessien ketjun, joka lopulta asensi HttpTroy, takaportti, joka on suunniteltu antamaan hyökkääjille täyden hallinnan järjestelmään.

Alkuperäinen tartunta hyödynsi hieman Go-pohjainen pipetti joka näytti laillisen PDF-dokumentin huijatakseen käyttäjää. Se käytti yksinkertaista XOR-salausta (avain 0x39) purkaakseen upotettujen hyötykuormiensa salauksen ja loi sitten pysyvyyden ajoitetun tehtävän avulla, joka matki AhnLabin virustorjuntapäivityksiä.

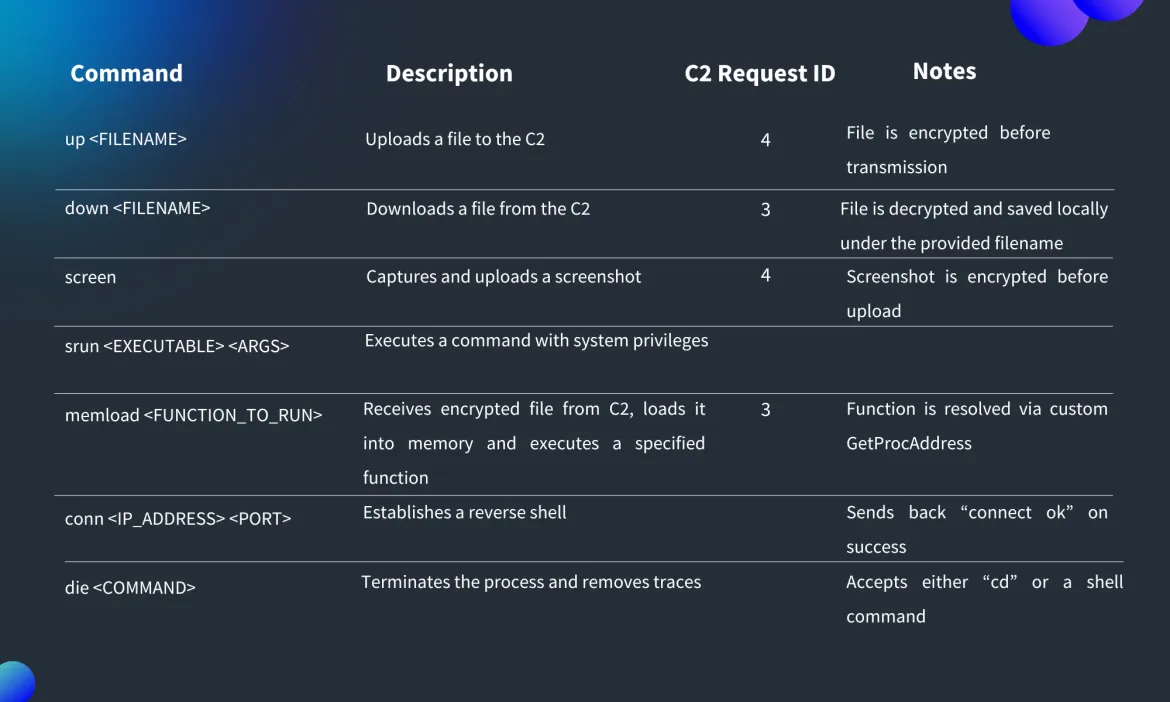

HttpTroy tarjoaa ominaisuuksia tiedostojen lataamiseen ja lähettämiseen, kuvakaappausten ottamiseen, komentojen suorittamiseen, tiedon purkamiseen ja jälkien poistamiseen. Kaikki tiedonsiirto tapahtuu HTTP POST -pyyntöjen kautta XOR- ja Base64-hämärrystä käyttäen.

Lazarus-ryhmän päivitetty BLINDINGCAN

Samalla havaittiin, Lasarus-ryhmä suorittaa rinnakkaishyökkäyksen Kanadassa, jossa käytetään parannettua versiota BLINDINGCAN-etäkäyttötyökalu käytettiin. Tutkijat löysivät myös uuden Comebackerin vahinko-ohjelma mikä mahdollisti BLINDINGCANin toimituksen. Tässä variantissa on parannetut tiedonkeruu- ja etäohjausmekanismit, mikä vahvistaa Lazaruksen pitkäaikaisia vakoilukykyjä.

Molemmat Kimsuky ja Lasarus käyttää edistyneitä menetelmiä analyysin vaikeuttamiseksi, mukaan lukien API-hajautusta, dynaamista merkkijonojen rekonstruointia ja SIMD-pohjaista hämärrystä. Heidän tavoitteensa on selvä: piilottaa toiminta ja säilyttää pääsy korkean prioriteetin järjestelmiin mahdollisimman pitkään.

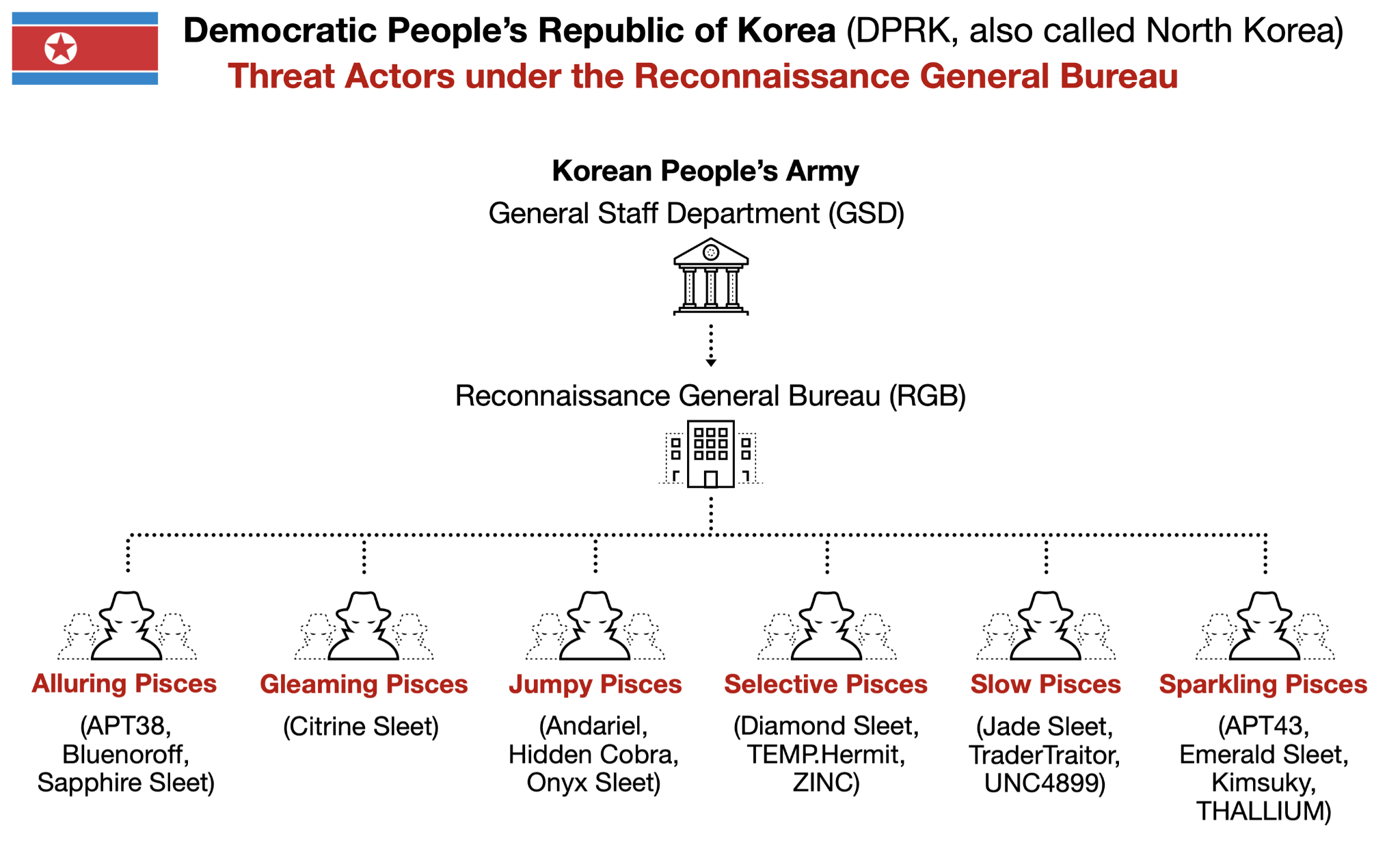

Pohjois-Koreasta tulevat uhkatoimijat kehittyvät jatkuvasti

Nämä kaksi kampanjaa korostavat huolestuttavaa kehitystä siinä, miten Pohjois-Korean uhkatoimijat mukautuu nykyaikaisiin tietoturvaratkaisuihin. Yhdistämällä sosiaalisen manipuloinnin, räätälöidyt haittaohjelmat ja monikerroksisen hämärtämisen se jatkaa Kimsuky ja Lasarus aiheuttaakseen merkittävän globaalin uhan.

Turvallisuusasiantuntijat suosittelevat useita vastatoimia:

- Suhtaudu epäluuloisesti odottamattomiin sähköpostiliitteisiin, erityisesti ZIP-tiedostoihin.

- Muista, että .scr-tiedostopäätteellä varustetut tiedostot ovat suoritettavia ohjelmia.

- Pidä tietoturvaohjelmistot ja uhkatiedot ajan tasalla.

- Toteuta käyttäytymisen tunnistus, joka voi paljastaa epäilyttävät prosessit tunkeutumisen jälkeen.

Näiden uusien työkalujen ilmaantuminen vahvistaa pysyvän ja mukautuvan luonteen Kimsuky ja Lasarus. Heidän työnsä korostaa jatkuvan uhka-analyysin, edistyneen valvonnan ja vahvan kyberturvallisuuden merkitystä kaikissa organisaatioissa.

IT-ala seuraa edelleen kehitystä mm. Pohjois-Korea kybertoiminta ja niiden vaikutus sekä pohjoismaisiin että globaaleihin yrityksiin.